Nous avons tous entendu parler de ce « ransomware » qui a bloqué des millions d’ordinateurs dans le monde. Les explications de Damien Bancal spécialiste des sujets sur la sécurité informatique. Comme je le dis toujours « on réfléchit d’abord! on clique après ». Merci X yd.

Avec le week-end, l’attaque Wcryptor pourrait reprendre ce lundi avec l’ouverture des ordinateurs et boites mails. Prudence !

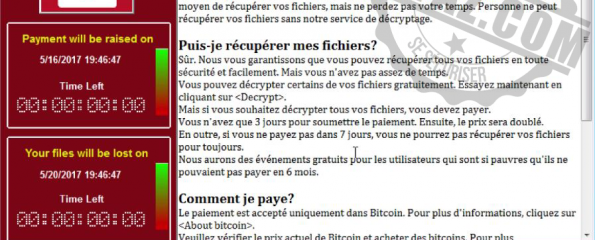

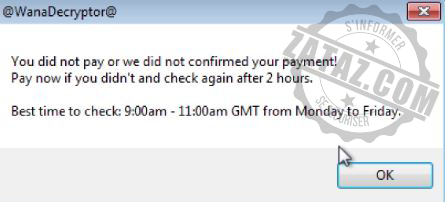

Je vous en parlais samedi, l’attaque Wcryptor (Wcry) aurait pu faire de plus gros dégâts si les concepteurs de cette prise d’otage informatique n’avaient pas oublié d’enregistrer un nom de domaine permettant de réceptionner certaines informations de leurs victimes.

Un nom de domaine parmi tout un processus (passant entre autres par TOR, NDR) bien pensé pour ce ransomware. A noter deux autres versions dans la nature, depuis. Elles exploitent, pour se diffuser, les failles EternalBlue et DoublePulsar.

Animated map of how tens of thousands of computers were infected with ransomware https://t.co/djYQTYjS8u pic.twitter.com/I1kAjAWEqn

— The New York Times (@nytimes) May 13, 2017

Je vous montre en vidéo ICI à quoi ressemble l’action de ce ransomware.

Ce rançongiciel a perturbé de nombreuses entreprises (petites et grandes) ainsi que de nombreux particuliers. Prudence en ce lundi. Vous avez peut-être reçu le courriel piégé et, en allumant votre ordinateur, lui donner la possibilité d’agir de nouveau.

ifferfsodp9ifjaposdfjhgosurijfaewrwergwea.com

Pour vous assurer que tout va bien, alertez le/les informaticiens de votre entreprise ; assurez-vous d’avoir les dernières mises à jour installées dans votre ordinateur. Avec l’informatique, la prudence est de rigueur d’autant qu’une seconde version de ce ransomware a été détectée. Europol parle d’au moins 200.000 victimes dans au moins 150 pays. Évitons de faire grossir ce tableau de chasse 2.0.

Il existe deux variantes de WannaCry avec le « Killswitch », et une version sans. Cette nouvelle attaque cache très certainement une tentative de contournement de certains types de moteurs d’analyse dynamique qui répondent automatiquement aux demandes GET arbitraires, empêchant ainsi la détection. L’un des conseils, virer JavaScript (JS) de votre outil de lecture de courriers électroniques. Il y a un interpréteur JS dans les principaux outils de messagerie, notamment Outlook. L’attaque se lance via la fenêtre de « pré affichage » du message. Bilan, le JavaScript est exécuté. Bye-Bye le contenu de l’ordinateur !

New kill switch detected ! https://t.co/sMyyGWbgnF #WannaCry – Just pushed for an order ! pic.twitter.com/cV6i8DpaF4

— Matthieu Suiche (@msuiche) May 14, 2017

Cette faille baptisée EternalBlue (est utilisé aussi DoublePulsar), diffusée par les Shadow Brokers après l’avoir volé aux hackers de la National Security Agency (NSA), servait à infiltrer des ordinateurs. D’autres pirates, plus discrets, ont peut-être utilisé EternalBlue pour espionner les machines et les sociétés qui ont été prises en otage vendredi.

…/…

Auteur Damien Bancal pour Zataz

C’est certainement la faute à Kim

Il suffit que personne ne clique sur les emails vicieux ( à adresses délirantes un peu cachées ).

La NSA US a perdu ses virus secrets d’espionnage mis en accord secret avec Microsoft.

Pas besoin de sputniknews pour cette info.

Pas suffisant.. nul.. recalé..

Pendant ton surf sur internet tu peux t’infecter sans jamais le savoir, sauf trop tard..

« Pendant ton surf sur internet tu peux t’infecter sans jamais le savoir, sauf trop tard. » est contredit par le fait que je n’ai jamais eu de virus vicieux depuis 17 ans !!

Sauf le 12 décembre où microsoft Window Defender m’a trouvé un faux virus imaginaire dans un logiciel utilisé depuis des années !! et le lendemain corrigé, il ne trouvait plus ce virus !!

Désactivez un max d’options absurdes, pompes à fric, comme le support microsoft ( inutile car payant )et partages de fichiers, etc.. très dangereux.

Il semble que ce soient les « anciens » ouindoze qui soient touchés mais pas le 10 . Qu’on m’arrête si je fais preuve de mauvais esprit mais comment ne pas sentir cet appel du pied pour que tout le monde se hâte de configurer cette version qui s’est imposée de force ? C’est du même tonneau que les annonces de pandémies pour que les moutons courent se faire vacciner.

1 on affole le landerneau

2 on vend la soupe salvatrice.

La manipulation par la peur a encore de beaux jours devant elle….

Win 10 n’est pas touché, que si vous avez la dernière mise à jour, et pas une ancienne win10, comme moi, qui en a marre des redémarrages surprises de win10 au beau milieu d’exécution de programmes intensifs avec pertes de données. (service mies à jour désactivé ).

Mais si vous ne cliquez pas en aveugles sur les emails pièges, vous ne risquez rien,

Surtout les server sont affectés et le File Sharing Support à désactiver SMB1.0/CIFS File Sharing Support

http://technet.microsoft.com/en-us/library/security/ms17-010.aspx

C’est le support de Microsoft qui est un panier percè avec la NSA US se faisant passer pour le support Microsoft !

Vous croyez que Windows 10 est la solution ? Au contraire, c’est un logiciel d’espionnage, une passoire pour les services secrets américains…

https://korben.info/windows-10-un-freeware-pour-desactiver-toutes-les-fonctionnalites-un-peu-trop-curieuses.html

Jamais une mise à jour de Windows ou autre OS sera capable d’éradiquer le risque d’attaque car il y aura toujours des failles, la première étant l’utilisateur …

Je n’ai pas dit que c’est la solution mais il est mis en évidence dans cet article http://www.arcturius.org/chroniques/cyberattaque-les-experts-travaillent-darrache-pied/ que windows 10 est épargné.

Pour ma part, j’ai payé un pro pour qu’il désinstalle windows 10 qui s’était imposé sur ma bécane.

Dans ce monde informatique, on n’est pas patron chez soi, ce qui m’a conduit à télécharger beaucoup de bouquins que je pourrai lire même si le net devient trop casse pied.

« windows 10 qui s’était imposé » , il suffisait gratuitement de désactiver le service de mises à jour sur win quelques chose ( en 10 secondes sur services ), pour éviter cet automatisme et contrôler l’infiltration de win10,

@dereco FAUX. J’ai pu désactiver la mise à jour vers windows 8.1 seulement en chargeant un utilitaire open source qui a fait le ménage là où il faut. Open source fourni ici par je ne sais plus qui. Plus aucun problème ensuite, plus aucune incitation intempestive à passer à w8.1 puis à w10 tant que windows update est désactivé.

Archi-faux le « @dereco FAUX. », car sur 2 ordinateurs anciens, XP, win7 restés toujours sous XP et win7 respectivement à perpétuité, je n’ai jamais eu de comportements intempestifs et sur un plus neuf sous win8 j’ai contrôlé et retardé son passage à win10 quand j’ai voulu, juste avant la date limite de juillet 2016, juste en désactivant les mises à jour automatiques sans aller chercher je ne sais quels logiciels, qui ne font que cliquer sur les options mises à jour et services correspondants, alors qu’il suffit de lire sur le panneau de configuration des options !!

Sur win10 le nombre d’options à désactiver est effarant, mais on contrôle tout ainsi, en particulier en désactivant le service de mises à jour, on cesse d’avoir des redémarrages intempestifs horripilants, car n’importe quand, en plein calculs intensifs !

derec&co, mets-toi ça entre les dents, ça t’évitera pendant un instant de polluer ce blog comme tu t’y appliques si

bienmal avec tes connaissances incomplètes voire fumeuses. En clair, quand on sait pas, on f…. sa G…..Comment bloquer la mise à jour vers Windows 10

https://korben.info/windows-10-bloquer-mise-a-jour.html

« Comment bloquer la mise à jour vers Windows 10 » il existait une armada de tels logiciels similaires, totalement inutiles pour moi, qui ait bloqué cette vacherie automatique, pendant un an attendant juste la date limite pour éviter les belles bugs Microsoft du départ.

Un peu de bon sens évite de se faire avoir.

Pareil je bloque les mises à jour intempestives surprises de win10 actuellement sans logiciel en plus.

Balou « mets-toi ça entre les dents, ça t’évitera pendant un instant de polluer ce blog comme tu t’y appliques » sans passer par sputnoknews.

TOUS les systèmes d’exploitation « grand public » (Windows, OSX, IOS, Androïd, etc) ont des « backdoors » préinstallées par les TDC qui les conçoivent.

Aux dernières nouvelles, les backdoors sont pré-programmées à la racine (root) et à moins d’être analyste-programmeur et d’avoir les « secrets » (ou d’être un super pirate) de conception des systèmes d’exploitation, on l’a TOUS dans le baba.

Bonne journée à tous…

C’est là qu’un logiciel bien conçu par des programmeurs expérimentés de longue date, et complet à tous les niveaux, entre en jeu…………

Beaucoup n’ont pas capté ce que veut dire « rend les antivirus obsolètes ».

C’est triste à pisser de rire…

J’ai un client qui a été attaqué par un ransomware l’an dernier. Depuis il a installé sur mes conseils Malwarebyte anti-malware. Ça va, ma hotline est tranquille ce matin…

MALWAREBYTES 3 : Plus fort, plus intelligent

Rend les antivirus obsolètes

Quatre couches de protection contre les malwares. Une détection plus intelligente. Une protection spécialement conçue contre les ransomwares. C’est la sécurité que vous recherchiez.

https://fr.malwarebytes.com/

Communication de Malwarebytes concernant l’attaque Wcryptor :

https://blog.malwarebytes.com/cybercrime/2017/05/wanacrypt0r-ransomware-hits-it-big-just-before-the-weekend/?utm_source=outbreak&utm_medium=email-internal-b2c&utm_campaign=Wanacrypt0r&utm_content=wanacrypt0r-alert

Données irrécupérables après !!

« research shows the encryption is done with RSA-2048 encryption. That means that decryption will be next to impossible »

@dereco, sais-tu lire un texte entièrement ? Ils n’ont pas encore trouvé comment décrypter les fichiers, ce qui n’est pas à leur charge soi-dit en passant, mais Malwarebytes protège tous les pc sur lesquels il est installé, !

« Ils n’ont pas encore trouvé comment décrypter les fichiers » parce que le cryptage n’a pas d’erreurs de conception et ils n’y arriveront jamais ( pas de backdoor NSA, sauf avec ordinateur quantique puissant qui n’existe pas encore ), sauf à collectionner toutes les clés payées par les servers cryptés !!

Ils pourraient y arriver s’ils trouvent une erreur de conception, ce qui n’est pas le cas en cet instant même..

Cyberattaque mondiale : le président de Microsoft pointe du doigt la NSA et la CIA

Le président de Microsoft, Brad Smith, affirme que les gouvernements et les services de renseignements portent une part de responsabilité dans la propagation du virus WannaCry. Celui-ci a été utilisé le 12 mai dans une cyberattaque d’ampleur mondiale.

Selon Brad Smith, le président de Microsoft, les gouvernements des pays détectent des failles de sécurité dans les systèmes d’exploitation pour leurs propres objectifs. Des données qui sont ensuite volées et utilisées par des hackers.

https://fr.sputniknews.com/international/201705151031382866-cyberattaque-mondiale-presiden-microsoft-nsa-cia/

Cela fait deja un bail que cette pratique existe et se propage de maniere expentionnelle.

Je me rappelle qu’une emission de radio (France Inter) en avait parle.

Il disait que ce sont les Israeliens les pros et les plus avances dans ce domaine.

Bizarre que les medias et experts n’en font guere mention.

Au bout du compte ce doit etre un coup de financement parallele et un avertissement du Mossad avec la CIA et/ou NSA, et l’avale de microsoft qui en avait marre qu’il reste autant de XP.

Cela materialise aussi une nouvelle menace dont on connaissait en theorie les risques.

Microsoft découvre sans cesse des centaines de failles de sécurité par an dans ses logiciels vrais paniers percés !!

Et toi, un défonceur de portes ouvertes ?

Pas besoin de lire sputnoknews qui a 2 mois de retard sur microsoft

Quel rapport avec Sputnik, si ce n’est ta russophobie urticante et ta mauvaise foi débridée ?

Ici se trouve une belle collection de trolls payés par Poutine pour être inconditionnels de Poutine et Assad, comme on trouve plein de trolls payés par les lobbys contre le CO2, pour les OGM, pour les pesticides, pour le Roundup, pour nier Darwin et l’évolution, etc… qui écrivent sans cesse les mêmes mensonges sur le web.

Différence entre diffamation et injure. Une diffamation est une allégation ou imputation d’un fait non avéré qui porte atteinte à l’honneur ou à la considération d’une personne. C’est-à-dire que l’auteur des propos accuse sa victime d’avoir commis tel ou tel fait précis.

« Différence entre diffamation » et la vérité exacte, c’est la preuve claire nette scientifique de l’affirmation, par la très longue liste armada de posts répétant sans cesse les mêmes déformations trompeuses, pour induire les lecteurs en erreur, qu’on trouve partout sur le web, une vraie pollution, comme le nucléaire EPR parfaitement sûr, sans danger, ou comme Monsanto qui a fait cela pendant des années sur son Roundup sans danger !!

Des tests ont été fait lors de la première mouture de vista.

Dans une école qui se nomme EPITA.

Passée au shaker il n’y avait que 65535 sources de bugs potentiels.

J’ai l’impression d’etre sur bfm.

PS: Je trouve ici un expert auto proclamé du même genre

Salut.

Une question aux pros enragés. Pour ma femme quelle version de linux? Histoire de la motiver , même si son père était CIO Amériques à Microsoft…

Je suis sur ubuntu, pas assez windonomique…

Linux Mint est un bon commencement pour les néophyte, j’ai commencé avec et de puis 3 ans pas de soucis 😉

Je lui ai fait tester fedora et popi (oui poppi c est cruel).

Je vais me renseigner sur le champs. Merci Volti pour tout

Mint Rafaèla tourne tres bien pour un/une habitué(e) a windows.

Attention a bien choisir une version 32 bits. une 64 ne donne aucun gain en vitesse.

Fédora est une distribution Psycho rigide.Tres bien en entreprise, mais pas a domicile.

il y a des backdoor dans les puces des microprocesseurs…

tu peut mettre le système que du veux ,

tu ne seras jamais a l’abri du nom.

et je ne vous parle même pas des box internet…

Pas tous, dans les Xeon surtout. Cela étonnerait que des particuliers s’amusent a acheter des machine a 5 voir 6 000 e.

Et ce ne sont pas des backs doors, mais des sytemes de gestion de mise a jour de firmware, ou micro code. C’est surtout dans les grosses boites et cela s’appelle, Intel Management Service.

du moment que tu passe par l’électronique et internet tu es grillé…

ils ont des décennie d’avance sur la technologie qu’ils mettent a disposition du grand public,

si non internet n’existerait pas…

Les microprocesseurs : outils de guerre électronique :

https://ieetudiants.wordpress.com/2016/02/05/les-microprocesseurs-outils-de-guerre-electronique/

Mi je me suis inspirée de cet article, même si j’avoue ne plus trop suivre toutes ses consignes par pure flegme…Mais parfois quand je paranoïe, je les remets toutes en exécution ^^

– Comment devenir (réellement) anonyme sur Internet ?

https://cercle.institut-pandore.com/hacking/comment-devenir-anonyme-internet/

Akasha.

Contre les backdoors US, bloquant tous les ordinateurs à puce Intel US en Russie en cas de conflit, on se demande comment Poutine ( et sputnoknews ) ne fait pas fabriquer des microprocesseurs Russes pur sang avec système d’exploitation Russe, à l’abri de toute attaque vicieuse, seule vraie solution de sécurité.

Que des portes dérobées soient dans le microprocesseur, dans le bios ou dans n’importe quel circuit de la machine, pour qu’un logiciel espion fasse son travail de mouchard, il lui faut bien passer par les ports d’entre/sortie de la machine et utiliser internet ou un autre support pour communiquer avec d’autres machines. A quoi sert un pare-feu, sinon à surveiller le trafic sur tous les ports d’entrée/sortie ? Ce n’est pas pour autant que le pare-feu le bloque, mais un malware est toujours détectable, où qu’il soit à l’origine. S’il n’est pas détecté, son activité l’est.

Balou croit trop en son parefeu, pompier qui peut être abusé par une vacherie en se faisant passer pour une activité normale indétectable !!

Il n’existe pas de protection sûre, sauf à concevoir son microprocesseur personnel, avec son système d’exploitation personnel, secret, de plus ultra simple, conservé en grand secret.

Tout système complexe est chaotique et donc plein de bugs cachées, parefeu ou autre !!

Conseil pour Poutine, il faut que les Russes refassent tous leurs ordinateurs entièrement.

Nous voici en fin de journée et les heures du bureau sont passée, quel est le bilan ?

Akasha.

quand l’on connait obligatoirement tous les invités du bal via invitation électronique ,

il ne sert a rien de cacher son ip.

La Compagnie Créole – Le Bal Masqué :

https://www.youtube.com/watch?v=j-48Xg2cKyg&list=PLCrL3E144VwVXN74rTmxrZpHt4qU9fpay

ps: je parle des hautes instances…

…les antivirus sont obsolètes… je répète… les antivirus sont obsolètes…

… … … . . . … … …

Obsolète : https://www.youtube.com/watch?v=JDimqdooGXE

Parti pirate : la culture du secret, terreau idéal pour les cyberattaques

https://fr.sputniknews.com/international/201705161031397456-parti-pirate-interview-wanatabe-vermorel/

Ah sputnoknews seule info pour Balou Russophile et qui croit qu’un système open connu de tous n’aura pas de surprises, alors que tout soft open est modifié sans cesse avec donc des bugs possibles.

En plus il oublie qu’open suit les modes et que certains créatifs découvrent des possibilités inimaginables avant !

Tout système complexe est chaotique et donc plein de bugs cachées, parefeu ou autre !!

Conseil pour Poutine, il faut que les Russes et autres, refassent tous leurs ordinateurs entièrement.

Tu mélanges tout et te crois plus fin que tous les spécialistes..

De plus tu te répètes sans cesse..

En clair, tu es un troll. Chacun peut le constater, présentement.

Cher,

[…]

Nous vous alertons pour vous rassurer que si vous utilisez actuellement la version haut de gamme (ou l’essai haut de gamme) de Malwarebytes avec la protection en temps réel allumée, vous êtes protégés de cette menace. Notre technologie haut de gamme bloque le WanaCrypt0r ransomware avant qu’il ne puisse crypter vos fichiers. La version gratuite de Malwarebytes, cependant, ne vous protège pas contre WanaCrypt0r. Pour voir la version que vous avez, ouvrez votre logiciel Malwarebytes et cherchez le nom de version au sommet de la fenêtre.

Si vous n’utilisez pas actuellement la version haut de gamme de Malwarebytes, nous recommandons que vous mettiez à jour votre logiciel de Microsoft Windows immédiatement. Microsoft a sorti un patch pour cette vulnérabilité en mars, mais beaucoup d’utilisateurs n’ont pas mis à jour, laissant leurs ordinateurs ouverts à cette attaque

[…]

nous promettons de vous garder protégés et informés des dernières publications. Votre tranquillité d’esprit est notre priorité numéro un.

Sincèrement,

L’équipe Malwarebytes

P.S. Apprenez plus de cette menace ici :

https://blog.malwarebytes.com/cybercrime/2017/05/wanacrypt0r-ransomware-hits-it-big-just-before-the-weekend/?utm_source=outbreak&utm_medium=email-internal-b2c&utm_campaign=Wanacrypt0r&utm_content=wanacrypt0r-alert